その内容と対処方法について解説します。

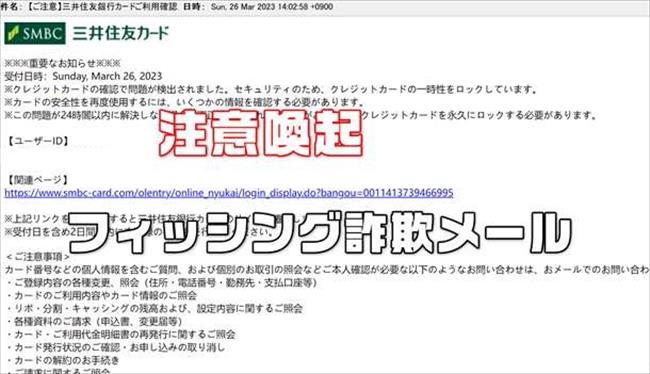

詐欺メールの情報

- 件名: 【ご注意】三井住友銀行カードご利用確認

- 差出人:三井住友銀行カード <>

- 差出人のメールアドレス:ml-smbc-member@sheederj.ltd

このメールはフィッシング詐欺と呼ばれるメールなので、絶対にメール内のリンクをクリックしないで下さい

送信者を詐称した電子メールを送りつけたり、偽の電子メールから偽のホームページに接続させたりするなどの方法で、クレジットカード番号、セキュリティコード、アカウント情報(メールアドレス、ユーザID、パスワードなど)といった重要な個人情報を盗み出す行為のことを言います。

海外から送られている事が多く、メールの本文は日本語が不自然なので、落ち着いて読めばインチキメールだと分かる内容の事が多いです。

メール内容

【件名】【ご注意】三井住友銀行カードご利用確認

※※※重要なお知らせ※※※

受付日時:Sunday, March 26, 2023

※クレジットカードの確認で問題が検出されました。セキュリティのため、クレジットカードの一時性をロックしています。

※カードの安全性を再度使用するには、いくつかの情報を確認する必要があります。

※この問題が24時闇以内に解決しない場合、不正に使用される可能性があるため、クレジットカードを永久にロックする必要があります。

【ユーザーID】※

xxx@xxxx.com

【関連ページ】

https://www.smbc-card.com/olentry/online_nyukai/login_display.do?bangou=0011413739466995

※上記リンクをクリックすると三井住友銀行カードのサイトに遷移します。

※受付日を含め2日間以内に本登録の手続きを行ってください。

<ご注意事項>

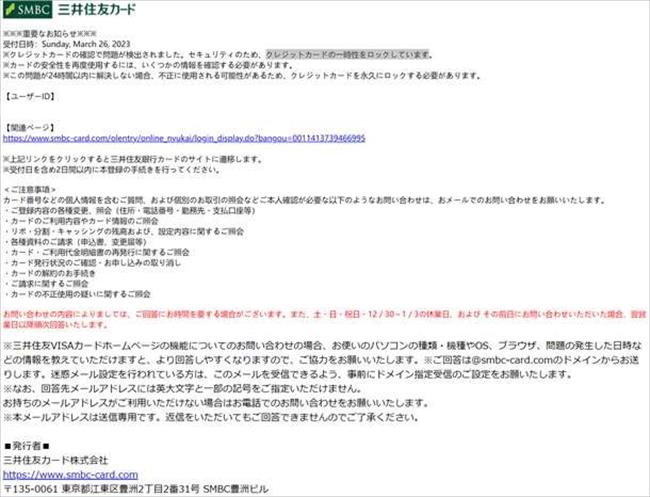

カード番号などの個人情報を含むご質問、および個別のお取引の照会などご本人確認が必要な以下のようなお問い合わせは、おメールでのお問い合わせをお願いいたします。

・ご登録内容の各種変更、照会(住所・電話番号・勤務先・支払口座等)

・カードのご利用内容やカード情報のご照会

・リボ・分割・キャッシングの残高および、設定内容に関するご照会

・各種資料のご請求(申込書、変更届等)

・カード・ご利用代金明細書の再発行に関するご照会

・カード発行状況のご確認・お申し込みの取り消し

・カードの解約のお手続き

・ご請求に関するご照会

・カードの不正使用の疑いに関するご照会

お問い合わせの内容によりましては、ご回答にお時間を要する場合がございます。また、土・日・祝日・12/30~1/3の休業日、および その前日にお問い合わせいただいた場合、翌営業日以降順次回答いたします。

※三井住友VISAカードホームページの機能についてのお問い合わせの場合、お使いのパソコンの種類・機種やOS、ブラウザ、問題の発生した日時などの情報を教えていただけますと、より回答しやすくなりますので、ご協力をお願いいたします。※ご回答は@smbc-card.comのドメインからお送りします。迷惑メール設定を行われている方は、このメールを受信できるよう、事前にドメイン指定受信のご設定をお願いたします。

※なお、回答先メールアドレスには英大文字と一部の記号をご指定いただけません。

お持ちのメールアドレスがご利用いただけない場合はお電話でのお問い合わせをお願いいたします。

※本メールアドレスは送信専用です。返信をいただいてもご回答できませんのでご了承ください。

■発行者■

三井住友カード株式会社

https://www.smbc-card.com

〒135-0061 東京都江東区豊洲2丁目2番31号 SMBC豊洲ビル

Copyright (C) 2023 Sumitomo Mitsui Card Co., Ltd.

文面内の「【ユーザーID】」の箇所は受取人のメールアドレスとなっています。

【関連ページ】へのリンクは、飛び先は表記とは別のサイトになっています。

メール本文の太字部分の日本語が不自然ですね➡クレジットカードの一時性をロック。カードの安全性を再度使用するには..

日本の詐欺組織では無いと思われます。

迷惑メールの送り主

メールのヘッダー情報から送信元をチェックしてみました。

- Received: f23-94-239-238-host.colocrossing.com (HELOsheederj.ltd)

- Received: from lgbe (unknown [103.101.203.36])

by sheederj.ltd (Postfix)

with ESMTPA id 8C8862E911 for <lisp@mobile-edu.com>;

Sun, 26 Mar 2023 13:03:11 +0800 (CST) - Date: Sun, 26 Mar 2023 14:02:58 +0900

- Return-Path: <ml-smbc-member@sheederj.ltdjp>

- Content-Type: text/html; charset=”iso-2022-jp“

ドメイン情報

送信元ドメインcolocrossing.comのメールサーバは、サーバ会社aplusnetを使って送信されていました。

メール内のフィッシング詐欺ページのドメインは、「 udvzc.shop」となっており、日本のGMOインターネットというレジストラによって管理されているドメインでした。サーバは、中国のアリババグループの子会社である「アリババクラウドインテリジェンス」が提供する従量課金制のAlibaba Cloudを使用しています。中国国内では「阿里云」というサービス名称で提供しています。

ドメインに情報に関しては、所有者の情報はプライバシー保護が掛けられていました。今回の詐欺サイトのドメインの管理者は、いづれも管理州・都市が中国の「zhe jiang(浙江省)」という情報しか閲覧する事はできませんでした。

ヘッダー情報

【FROM / Return-Path】

ヘッダーの[From]は差出元メールアドレス、[Return-Path]は、宛先が無い時などにエラ―メールを返す先のメールアドレスを指定します。

このメールでは、どちらも [no-reply@smbc.co.jp] を指定しています。しかしながら、子のメールでは「 ml-smbc-member@sheederj.ltdjp」と表記されており、メールアドレスとして機能しないアドレスを使用しています。

【Date】

このメールのタイムスタンプは日本と同じ+0900を偽装しています。しかしながらメールサーバが最初に受け取った(Received)のタイムスタンプは+0800(CST)となっています。ちなみに+0800(CST)は中国標準時です。

【Content-Type】

以前、私の元に届いた公式の「三井住友カード」からのメールでは、文字コードは [japanese(iso-2022-jp) ]形式で送信されていました。このフィッシング詐欺メールでも同様にiso-2022-jp形式を使用していました。

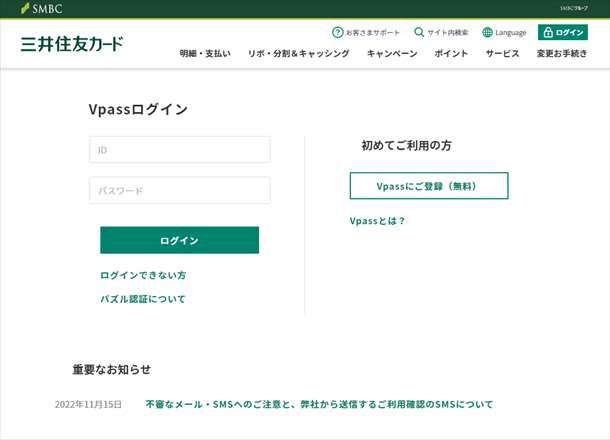

飛び先ページについて

試しに飛び先ページを開いてみました。

「https://udvzc.shop/web/pc/login.php」へリダイレクトされました▼巧妙にSMBCサイト風に作っていますが、公式サイトにはあるはずのパズル認証がありません。※サイトのURLは頻繁に変わります。

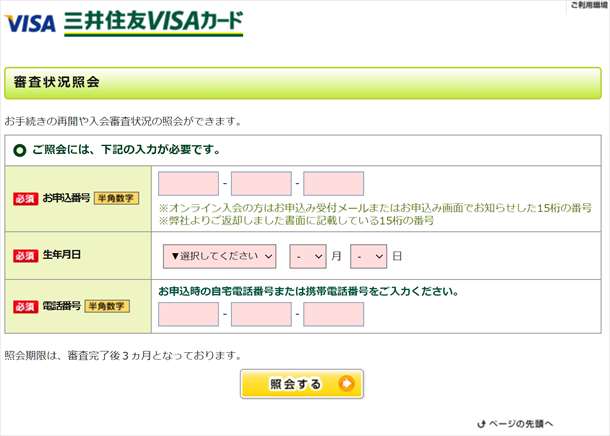

適当なIDとパスワードを入力すると中に入れました。その後ユーザー情報の入力を求められました▼

更に進むと、やはりクレジットカードの情報とセキュリティコードを入力するように求めてきました▼

これらのフィッシング詐欺サイトは、最新のブラウザを使っていれば、少し経つとGoogleに危険ページとして登録されるので、警告が表示されてページを開く事ができないと思います。このドメインはGoogleの方に報告しておきました。

しかしながら記事作成時には未だ危険ページとして登録されていません。

フィッシング詐欺グループは、次々とドメインを変更しますので、ブラックリストに掲載前の新URLで届く可能性があります。

また古いパソコン(ブラウザ)をお使いの場合、フィルターでブロックする事ができない場合もあります。

カードの 3桁のセキュリティ番号を入力してしまうと、クレジットカードの不正使用・送金される恐れがあります。決してログイン・情報の入力をしないようにして下さい。

対処法

このメールは無視して破棄するだけで構いません

もしも、詐欺メール対策に強力したい場合、Google社の方にフィッシング詐欺ページとして報告できます。

こちらに飛び先のアドレスを貼り付けて報告して下さい▼

詐欺サイトにログインしてしまった場合の対処法

万が一間違えてVpassにログインしてしまった場合、即時にパスワードを変更して下さい。

その後、カード会社の方に連絡を取り、その旨を伝えて対策を取ってもらってください。

またフィッシング詐欺の犯人は、得た認証情報を使ってAmazonや楽天などのECサイト、証券会社、銀行など、その組み合わせ(メール / ID / パスワード)でログインを試行して悪用する可能性があります。

同じパスワードを使いまわしている場合、全ての登録パスワードを変更する必要があります。二段階認証システムが用意されているサイトでは、それを有効にすると安心です。

またフォームに入力していない場合でも、サイトを閲覧した事でウィルスやマルウェア、ワームに感染する可能性があります。

スマートホン、パソコン内のウィルスチェックを実施するようにして下さい。

コメント