その内容と対処方法について解説します。

また、この詐欺メールには細工が施されていますので、リンク先へ飛んだだけでメール情報を収集される恐れがあります。

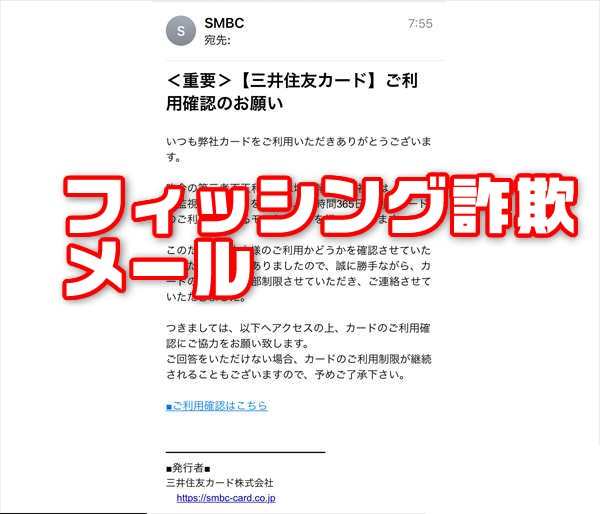

詐欺メールの情報

- 件名: <重要>【三井住友カード】ご利用確認のお願い

- 差出人:SMBC

- 差出人のメールアドレス:no-reply@smbc.co.jp

このメールはフィッシング詐欺と呼ばれるメールなので、絶対にメール内のリンクをクリックしないで下さい

送信者を詐称した電子メールを送りつけたり、偽の電子メールから偽のホームページに接続させたりするなどの方法で、クレジットカード番号、セキュリティコード、アカウント情報(メールアドレス、ユーザID、パスワードなど)といった重要な個人情報を盗み出す行為のことを言います。

海外から送られている事が多く、メールの本文は日本語が不自然なので、落ち着いて読めばインチキメールだと分かる内容の事が多いです。

メール内容

【件名】<重要>【三井住友カード】ご利用確認のお願い

いつも弊社カードをご利用いただきありがとうございます。

昨今の第三者不正利用の急増に伴い、弊社では「不正利用監視システム」を導入し、24時間365日体制でカードのご利用に対するモニタリングを行っております。

このたび、ご本人様のご利用かどうかを確認させていただきたいお取引がありましたので、誠に勝手ながら、カードのご利用を一部制限させていただき、ご連絡させていただきました。

つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。

ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、予めご了承下さい。

■ご利用確認はこちら(リンク)

━━━━━━━━━━━━━━━

■発行者■

三井住友カード株式会社

https://smbc-card.co.jp(リンク)

※本メールは送信専用です。

※本メールは「Vpass」にメールアドレスをご登録いただいた方にお送りしています。

文面内の(リンク)の箇所は、フィッシング詐欺サイトへのリンク、公式ページのアドレス部分も飛び先は同じサイトになっています。

迷惑メールの送り主

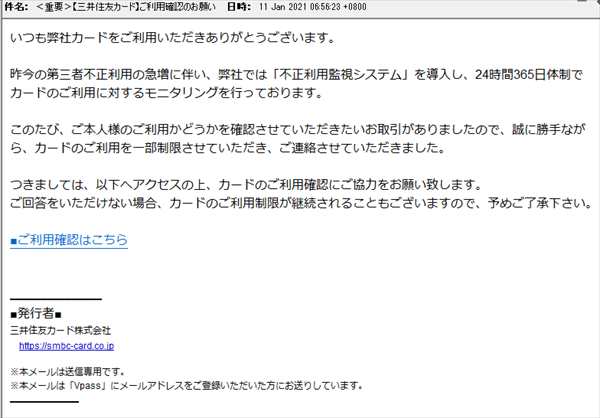

メールのヘッダー情報から送信元をチェックしてみました。

- Received: from unknown (HELO smbc.co.jp)(163.44.144.34)

- Date: 11 Jan 2021 06:56:23 +0800

- Return-Path: <no-reply@smbc.co.jp>

- Content-Type: text/html; charset=utf-8

同じ詐欺メールの送信先IPアドレス一覧です➡「101.36.104.93 / 150.95.162.78 / 118.194.233.101」

ドメイン情報

送信元ドメイン「163.44.144.34」のメールサーバは、GMOインターネットが提供する「インターQ」というプロバイダーを使って送信されていました。

メール内のフィッシング詐欺ページのドメインは、「 tw-local.com 」となっており、中国の「西部数码 West.cn」というレジストラによって管理されているドメインでした。

リダイレクト先の「smbc-cardj.org」は、「namecheap」というパナマのレジストラに登録されていました。

所有者の情報も同じ「namecheap」になっているので、レジストラが名貸しして登録できる会社のようです。

このレジストラの正式名称は「Chengdu west Dimensions Digital Technology Co.LTD」となっていました。調べてみるとインチキECサイトや、フィッシング詐欺サイトなどに多く利用されているようです。

特に人気の商品を激安価格で売って、商品を送らない 架空・詐欺ECサイトの被害情報で良く目にするレジストラです。

それ以外にも「xiangLi100.com」「8sL4.com」のドメインも使われていました。

「8sL4.com」が利用しているレジストラ「West263 International Limited」も詐欺ショッピングサイトで使われる事が多いようです。

ドメインに情報に関しては、所有者の情報はプライバシー保護が掛けられていました。今回の詐欺サイトのドメインの管理者は、いづれも管理州・都市が中国の「四川 、成都」という情報しか閲覧する事はできませんでした。

ヘッダー情報

【FROM / Return-Path】

ヘッダーの[From]は差出元メールアドレス、[Return-Path]は、宛先が無い時などにエラ―メールを返す先のメールアドレスを指定します。

このメールでは、どちらも [no-reply@smbc.co.jp] を指定しています。しかしながら smbc.co.jp は[三井住友銀行]で、[三井住友カード]はvpass.ne.jp を使っています。間抜けな詐欺メールですね。

【Date】

このメールのタイムスタンプは +0800となっています。ちなみにUTC+0800は香港・中国も含まれるので、タイムスタンプの改変はせずに送っているようです。通常日本国内から送られてくるので、三井住友カードからは +0900のタイムスタンプが付きます。

【Content-Type】

私の元に届いた公式の「三井住友カード」からのメールでは、文字コードは [japanese(iso-2022-jp) ]形式で送信されていました。しかしながら詐欺メールでは UNICODE(UTF-8) を使用していました。

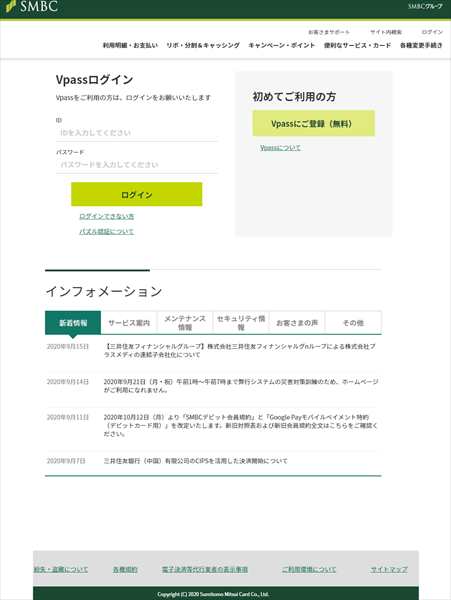

飛び先ページについて

試しに飛び先ページを開いてみました。

「https://smbc-card-co-jp.smbc-cardj.org/」へリダイレクトされました▼

適当なID/passで進むと、やはりセキュリティコードを入力するように求めてきました▼

ドメインもHTMLページ名もまちまちですが、最新のブラウザを使っていれば、少し経つとGoogleに危険ページとして登録されるので、警告が表示されてページを開く事ができないと思います。このドメインはGoogleの方に報告しておきました。

フィッシング詐欺グループは、次々とドメインを変更しますので、ブラックリストに掲載前の新URLで届く可能性があります。

また古いパソコン(ブラウザ)をお使いの場合、フィルターでブロックする事ができない場合もあります。

カードの 3桁のセキュリティ番号を入力してしまうと、クレジットカードの不正使用・送金される恐れがあります。決してログイン・情報の入力をしないようにして下さい。

また詐欺サイトのURLには、ログインしたメールアドレスを収集するプログラムが仕込まれています。URL内には受取人のメールアドレスが埋め込まれています(黄色マーカー部↓)

「https://subscriber.8sL4.com/SubscribeClick.aspx?o8q=jp&6o8q9sat=xxx@xx.com&o8q99sa=jp20210111065621559xxx@xxx.com&ok Greg= eye Look Gregory growled Maud with a funny glare that reminded Gregory of helpful」

となっていました(安全のためにURLを加工しています)

このリンクへ飛んでしまうと、ログインID、パスワードに加えてメールアドレス情報も収集されてしまう事になります。また有効なメールアドレスという事も確認されてしまいます。いわゆる”汚染メールアドレス”ですね。

また氏名を入力してしまった場合、XXX様と名指しのフィッシング詐欺メールが届く恐れもあります。

対処法

このメールは無視して破棄するだけで構いません

もしも、詐欺メール対策に強力したい場合、Google社の方にフィッシング詐欺ページとして報告できます。

こちらに飛び先のアドレスを貼り付けて報告して下さい▼

詐欺サイトにログインしてしまった場合の対処法

万が一間違えてVpassにログインしてしまった場合、即時にパスワードを変更して下さい。

その後、カード会社の方に連絡を取り、その旨を伝えて対策を取ってもらってください。

またフィッシング詐欺の犯人は、得た認証情報を使ってAmazonや楽天などのECサイト、証券会社、銀行など、その組み合わせ(メール / ID / パスワード)でログインを試行して悪用する可能性があります。

同じパスワードを使いまわしている場合、全ての登録パスワードを変更する必要があります。二段階認証システムが用意されているサイトでは、それを有効にすると安心です。

またフォームに入力していない場合でも、サイトを閲覧した事でウィルスやマルウェア、ワームに感染している可能性があります。

スマートホン、パソコン内のウィルスチェックを実施するようにして下さい。

コメント