「Amazonプライム会費のお支払い方法に問題があります、個人情報を更新してください」の件名で送られてくるフィッシング詐欺メール被害が増えています。

その内容と対処方法について解説します。

詐欺メールの情報

- 件名: Amazonプライム会費のお支払い方法に問題があります、個人情報を更新してください

- 差出人:Amazon.co.jp

- 差出人のメールアドレス:store-news@amazon.co.jp

このメールはフィッシング詐欺と呼ばれるメールなので、絶対にメール内のリンクをクリックしないで下さい

送信者を詐称した電子メールを送りつけたり、偽の電子メールから偽のホームページに接続させたりするなどの方法で、クレジットカード番号、アカウント情報(ユーザID、パスワードなど)といった重要な個人情報を盗み出す行為のことを言います。

海外から送られている事が多く、メールの本文は日本語が不自然なので、落ち着いて読めばインチキメールだと分かる内容の事が多いです。

メール内容

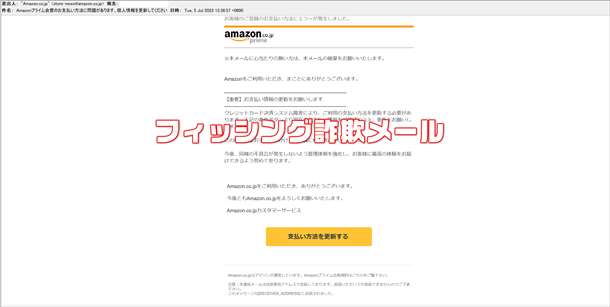

実際に送られているメールです

【件名】Amazonプライム会費のお支払い方法に問題があります、個人情報を更新してください

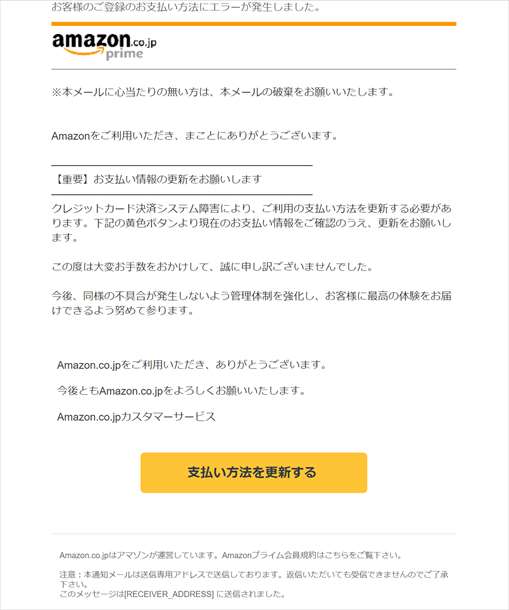

お客様のご登録のお支払い方法にエラーが発生しました。

※本メールに心当たりの無い方は、本メールの破棄をお願いいたします。

Amazonをご利用いただき、まことにありがとうございます。

───────────────────────────────────

【重要】お支払い情報の更新をお願いします

───────────────────────────────────

クレジットカード決済システム障害により、ご利用の支払い方法を更新する必要があります。下記の黄色ボタンより現在のお支払い情報をご確認のうえ、更新をお願いします。

この度は大変お手数をおかけして、誠に申し訳ございませんでした。

今後、同様の不具合が発生しないよう管理体制を強化し、お客様に最高の体験をお届けできるよう努めて参ります。

Amazon.co.jpをご利用いただき、ありがとうございます。

今後ともAmazon.co.jpをよろしくお願いいたします。

Amazon.co.jpカスタマーサービス

支払い方法を更新する

以前は、海外から贈られてくるフィッシング詐欺メールは、稚拙で直接的な日本語文章ばかりでした。最近は、自然な日本語で書かれるようになってきました。

迷惑メールの送り主

メールのヘッダー情報から送信元をチェックしてみました。

- Received:by vultr.guest (Postfix, from userid 1000) id BCB1B947B;Tue, 5 Jul 2022 12:36:57 +0800 (CST)

- Return-Path: <store-news@amazon.co.jp>

- Received-SPF: fail (メールサーバアドレス: SPF record (略)

- Date: Tue, 5 Jul 2022 12:36:57 +0800

正規のAmazonからのReturn-Pathヘッダーは、「〇〇〇〇@bounces.amazon.co.jp」となっています。手続きに関するメールを「store-news(ストアニュース)」というアドレスから送られてくることはあり得ません。

それ以外にもAmazonからのメールには、独自のヘッダー(X-AMAZON-METADATA:、X-AMAZON-MAIL-RELAY-TYPE: notification )が付いているので、ヘッダーをチェックすれば偽物は簡単に見抜く事ができます。

このメールのタイムスタンプは、+0800 となっています。通常日本国内から送れば+0900となるのですが、正規のAmazonが使用しているメールサーバからは GMT/UTC+0000 (グリニッジ標準時)の時間のタイプスタンプが付いて届きます。

ちなみにUTC+0800 (CST)は、中国標準時です。中国国内からタイムスタンプの改変はせずに詐欺メールを送っているようです。

Received-SPFの項目は、メールの送信ドメイン認証のひとつで、メールが正規のサーバ(ドメインからの送信が許可されているサーバ)から送信されているのかどうかを判断するのに有効です。これがfail(失敗)と出ている時点で詐欺確定ですね。ちなみに、成功した場合は「 Received-SPF: pass (メールサーバアドレス: SPF record (略)」となります。

飛び先ページについて

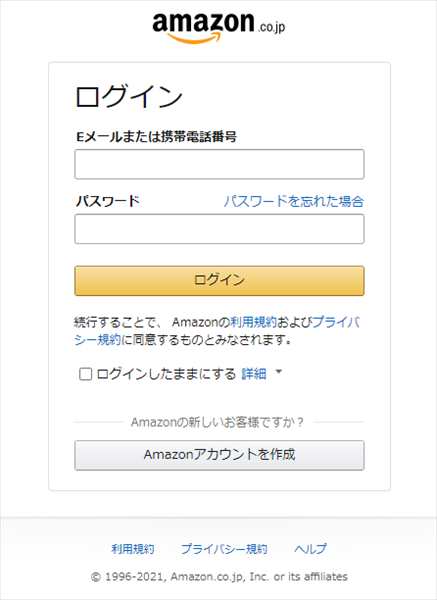

試しに飛び先ページを開いてみました。「https://xxsw.club/」を開くと「https:://amazon.xdomax.com/」にリダイレクト(URL転送)されました(安全のためにURLを加工しています)

リダイレクト先のURLは複数あるようです。2種類確認しました。

・amazon.portbm.net

・amazon.xdomax.com

これらのURLは、そのままだとJPアマゾンにリダイレクトされるように巧妙に細工されています。しかしながら、メールからリダイレクトされる時は「/ap/signin?getHome=code」から続くコードが追加される事で詐欺サイトへと飛びます。

ぺ―ジを開くとURLの最後にIPアドレスを追加して、ログイン時に記録するようになっていました。

適当なメールアドレスとパスコードでログインしてみました。

「更新するまでアカウントにアクセスできません」の表示とともに、請求先住所を変更するという画面に入ります▼

適当に入力して進めると、次はクレジットカードの情報を求めてきます▼

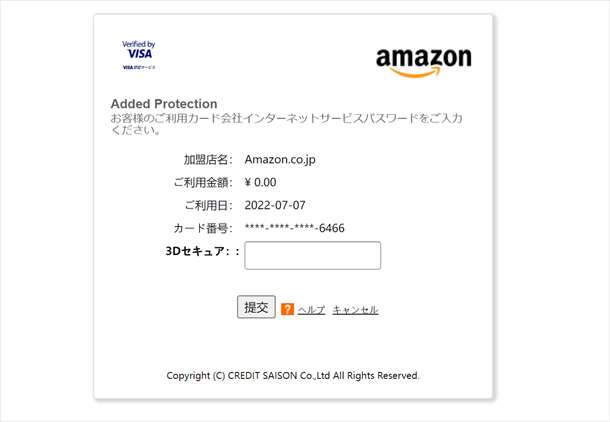

これも適当に入力してみると、3Dセキュアまで求めてきました▼

不思議な事に入力フォームの下には「CREDIT SAISON Co.LTD」と署名があります。適当に入力した番号がセゾンVISAの番号範囲内だったのかもしれません。全ての入力が終わると、正規のAmazon.co.jpに移動しました。

すでにGoogleの方に「フィッシング詐欺の報告」としてURLを送っておきましたが、記事執筆時はまだ該当URLに対策されていません。

このURLは一例です。フィッシング詐欺グループは、次々とドメインを変更しますので、Goolgeやセキュリティソフトのブラックリストに掲載前の新URLで届く可能性があります。

また古いパソコン(ブラウザ)をお使いの場合、フィルターでブロックする事ができない場合もあります。

フォームに入力してログインすると、アマゾンのアカウントが乗っ取られる恐れがあります。また今回の詐欺メールでは、支払いカードの情報の入力を求めています。カード情報を入力してしまうと、不正使用・送金される恐れがあります。

決してログイン・情報の入力をしないようにして下さい

ちなみに「portbm.net」と「xdomax.com」のドメインは、なんと日本の大手サーバーの「Xサーバー」を使用されていました。

飛び先のフィッシング詐欺サイトがブロックされていも、リダイレクト先を変えれば良いように工夫したのだと思われます。

リダイレクト用のURL「xxsw.club」は、「BRドメイン株式会社(namegear)というレジストラで登録されており、情報を非公開にする事ができるようになっていました。

対処法

このメールは無視して破棄するだけで構いません

万が一間違えて、ログインフォームにユーザー名(メールアドレス)とパスワードを入力してしまった場合、即時にパスワードを変更して下さい。

カード番号を入力してしまった場合は、カード会社にその旨を伝えて対策を取ってもらってください。

フィッシング詐欺の犯人は、得た認証情報を使って楽天などの他のECサイト、証券会社、銀行など、その組み合わせ(ID/パスワード)でログインを試行して悪用する可能性があります。

同じパスワードを使いまわしている場合、全ての登録パスワードを変更する必要があります。

またフォームに入力していない場合でも、サイトを閲覧した事でウィルスやマルウェア、ワームに感染している可能性があります。

スマートホン、パソコン内のウィルスチェックを実施するようにして下さい。

コメント